- Chủ đề

94k Trạng thái

62k Trạng thái

55k Trạng thái

55k Trạng thái

52k Trạng thái

45k Trạng thái

44k Trạng thái

43k Trạng thái

39k Trạng thái

39k Trạng thái

- Ghim

- Khai thác trong Thiên nhiên: 🏔️⚒️

Khai thác trong Bài đăng Gate.io: 📱💵

Các bước dễ dàng:

1⃣ Chia sẻ ý kiến của bạn về #GatePost#

2⃣ Nhận hoa hồng lên đến 10% khi độc giả giao dịch trực tiếp sau khi "Thích" hoặc "Bình luận" về nội dung của bạn.

Chi tiết: https://www.Gate.io.io/article/29944

- 🎃 Vui vẻ đáng sợ, phần thưởng thật! Gate.io #Halloween Magic# ở đây rồi!

🎁 Mở Cửa Huyền Bí để nhận kẹo hoặc vàng và chia sẻ $60,000 quà!

🎉 Nhận 1 cơ hội MIỄN PHÍ mỗi ngày: https://www.gate.io/activities/halloween-magic

Chi tiết: https://www.gate.io/article/40027

#Halloween2024# - 🎉 Chuẩn bị sẵn sàng cho cơn sốt Meme của Gate.io: #GOAT# vs. #DOGS# !

🤝 Hợp tác với đồng đội của bạn và cạnh tranh để giành #GOAT# Phần thưởng 25.000 đô la

🔥 Chọn đội của bạn và bắt đầu giao dịch

🚀 Tham gia ngay: https://www.gate.io/activities/crypto-team-battle?now_period=11

Chi tiết: https://ww

- 🎃 Gõ cửa! Tham gia Gate.io Halloween Magic và chia sẻ $60,000 phần thưởng!

🔓 Mở khóa nhiều cơ hội chơi game bằng cách hoàn thành nhiệm vụ

👉 Tham gia NGAY: https://www.gate.io/activities/halloween-magic

#Halloween2024#

- 🎉 Gate.io 【Chủ đề Đề xuất · Thảo luận và Kiếm tiền】 Vòng mới đang diễn ra!

🔥 Đăng các cuộc thảo luận chất lượng dưới 3 chủ đề được đề xuất hàng đầu để chia sẻ phần thưởng $200 CROS!

Cách đăng thảo luận dưới "Chủ đề đề xuất":

1.Visit Trang Ứng Dụng Gate Post

2. Nhấn vào bất kỳ 3 chủ đề "Đề xuất" hà

MPC có thể được áp dụng trên mọi hướng? Khám phá khía cạnh cuối cùng của cơ sở hạ tầng bảo mật

Tác giả: EQ Labs Nguồn: equilibrium Dịch: Thần Âu Ba, Kinh Tế Vàng

Chúng tôi đã giới thiệu về ý nghĩa của 'quyền riêng tư', sự khác biệt giữa quyền riêng tư trên mạng lưới Blockchain và quyền riêng tư web2, cũng như lý do tại sao quyền riêng tư trong mạng lưới Blockchain khó có thể thực hiện được trong Phần 1 của loạt bài viết về quyền riêng tư của chúng tôi.

Bài viết này chủ yếu đề cập đến việc nếu trạng thái cuối cùng lý tưởng là có Khả năng lập trình cơ sở hạ tầng riêng tư có thể xử lý trạng thái riêng tư được chia sẻ mà không có bất kỳ điểm hỏng nào, thì tất cả đều dẫn đến MPC. Chúng tôi cũng sẽ thảo luận về độ chín muối của MPC và giả định tin cậy của nó, nhấn mạnh các phương pháp thay thế, so sánh cân nhắc, và cung cấp tổng quan ngành.

Vượt qua sự ràng buộc của quá khứ, đón nhận tương lai

Cơ sở hạ tầng riêng tư hiện tại trong Khối链 được thiết kế để xử lý các trường hợp sử dụng cụ thể như thanh toán riêng tư hoặc bỏ phiếu. Điều này là quan điểm khá hẹp hòi, chủ yếu phản ánh các ứng dụng hiện tại của Khối链 (giao dịch, chuyển tiền và đầu cơ). Theo như Tom Walpo đã nói - Tiền điện tử đang phải đối mặt với nghịch lý Fermi:

Ngoài việc tăng cường quyền tự do cá nhân, chúng tôi coi trọng quyền riêng tư là tiền đề cần thiết để mở rộng không gian thiết kế Khối,vượt xa dữ liệu siêu cấu trúc hiện tại. Nhiều ứng dụng yêu cầu một số trạng thái riêng tư và/hoặc logic ẩn để hoạt động bình thường:

Phân tích chứng cứ (từ web2 và web3) cho thấy, hầu hết người dùng không muốn trả thêm phí hoặc bỏ qua các bước thêm để tăng cường quyền riêng tư, và chúng tôi cũng đồng ý rằng quyền riêng tư không phải là điểm bán hàng. Tuy nhiên, nó thực sự cho phép các trường hợp sử dụng mới và (hy vọng) ý nghĩa hơn tồn tại trên blockchain - cho phép chúng ta thoát khỏi nghịch lý Fermi.

Công nghệ tăng cường bảo mật riêng tư (PET) và giải pháp mật mã hiện đại ('Khả năng lập trình mật khẩu') là các thành phần xây dựng cơ bản để thực hiện tầm nhìn này (để biết thêm thông tin về các giải pháp khác nhau và các sự cân nhắc liên quan của chúng, vui lòng xem phụ lục) .

Ba giả định ảnh hưởng đến quan điểm của chúng tôi

Ba giả thuyết quan trọng xác định quan điểm của chúng tôi về cách phát triển cơ sở hạ tầng riêng tư của blockchain:

Kết thúc cơ sở hạ tầng riêng tư

Xét đến các giả định trên, mục tiêu cuối cùng của Khối Liên minh về Cơ sở hạ tầng Riêng tư là gì? Có một cách nào phù hợp cho tất cả các ứng dụng không? Có một công nghệ tăng cường quyền riêng tư có thể điều hành tất cả các ứng dụng không?

Không hoàn toàn đúng. Tất cả những điều này đều có sự cân nhắc khác nhau, chúng ta đã thấy chúng kết hợp với nhau theo nhiều cách. Tổng cộng, chúng ta đã xác định được 11 cách khác nhau.

Hiện tại, hai phương pháp phổ biến nhất để xây dựng cơ sở hạ tầng riêng tư trong blockchain là sử dụng ZKP hoặc FHE. Tuy nhiên, cả hai đều có nhược điểm cơ bản:

Nếu trạng thái cuối cùng lý tưởng là một cơ sở hạ tầng riêng tư có khả năng lập trình, có thể xử lý trạng thái riêng tư được chia sẻ * mà không gặp bất kỳ sự cố điểm đơn nào * thì cả hai con đường đều có thể dẫn đến MPC:

Lưu ý rằng, mặc dù hai phương pháp này cuối cùng sẽ hội tụ, nhưng mục đích của MPC khác nhau:

Mặc dù cuộc thảo luận bắt đầu chuyển sang các quan điểm cụ thể hơn, nhưng sự đảm bảo đằng sau những phương pháp khác nhau vẫn chưa được khám phá đầy đủ. Với giả định niềm tin của chúng tôi được tóm gọn lại thành giả định MPC, ba vấn đề then chốt cần được đặt ra là:

Hãy để chúng tôi trả lời những câu hỏi này một cách chi tiết hơn.

Sử dụng MPC để phân tích rủi ro và điểm yếu

Mỗi khi một giải pháp sử dụng FHE, mọi người luôn cần hỏi: “Ai sở hữu Chìa khoá bảo mật?” Nếu câu trả lời là “mạng lưới”, thì câu hỏi tiếp theo là: “Những thực thể thực sự nào tạo thành mạng lưới này?” Câu hỏi sau liên quan đến tất cả các trường hợp sử dụng MPC mà mọi thứ đều phụ thuộc vào một cách nào đó.

*Nguồn thông tin: *Bài diễn thuyết của Zama trên ETH CC

Rủi ro chính của MPC là sự kết hợp, có đủ nhiều bên tham gia kết hợp xấu để giải mã dữ liệu hoặc đánh cắp tính toán. Kết hợp có thể đạt được ở off-chain và chỉ khi bên xấu hành động rõ ràng (tống tiền, đúcToken từ không) thì mới được tiết lộ. Không thể phủ nhận rằng điều này ảnh hưởng nặng nề đến sự bảo vệ quyền riêng tư mà hệ thống có thể cung cấp. Rủi ro kết hợp phụ thuộc vào:

1. Giao thức MPC trong Blockchain có thể cung cấp bảo vệ quyền riêng tư mạnh đến mức nào?

TLDR: Mạnh mẽ hơn nhưng không mạnh mẽ như chúng ta mong muốn, nhưng mạnh mẽ hơn việc phụ thuộc vào một bên thứ ba tập trung.

Ngưỡng giải mã yêu cầu phụ thuộc vào lựa chọn mô hình MPC - đó là sự cân đối giữa hoạt động*('Đảm bảo giao hàng đầu ra')* và tính an toàn. Bạn có thể chọn mô hình an toàn rất cao N/N, nhưng nó sẽ gặp sự cố nếu một Nút nào đó bị ngắt kết nối. Trong khi đó, mô hình N/2 hoặc N/3 ổn định hơn, nhưng có nguy cơ âm mưu cao hơn.

Hai điều kiện cần cân nhắc là:

Các phương án được chọn sẽ khác nhau trong việc triển khai. Ví dụ, mục tiêu của Zama là N/3, trong khi Arcium hiện đang triển khai phương án N/N, nhưng sau này sẽ hỗ trợ các phương án có đảm bảo hoạt động cao hơn (và giả định tin cậy lớn hơn).

Trên ranh giới đánh đổi này, một sự thỏa hiệp là áp dụng một giải pháp lai:

Mặc dù điều này có vẻ hấp dẫn trong lý thuyết, nhưng nó cũng mang đến sự phức tạp bổ sung, như làm thế nào để ủy ban tính toán tương tác với ủy ban tin cậy cao hơn.

Một cách khác để tăng cường bảo mật là chạy MPC trong phần cứng được tin cậy để chia sẻ và lưu trữ Chìa khoá bảo mật trong khu vực an toàn. Điều này làm cho việc trích xuất hoặc sử dụng Chìa khoá bảo mật được chia sẻ để thực hiện bất kỳ hoạt động nào bên ngoài giao thức trở nên khó khăn hơn. Zama và Arcium ít nhất đang khám phá góc nhìn TEE.

Những rủi ro tinh vi hơn bao gồm những trường hợp biên, chẳng hạn như kỹ thuật xã hội, ví dụ, tất cả các công ty trong cụm MPC đều thuê một kỹ sư cấp cao từ 10 đến 15 năm.

2. Công nghệ có đủ chín chắn không? Nếu không đủ chín chắn, điểm b bottleneck là gì?

Từ góc độ hiệu suất, thách thức chính mà MPC đối mặt là chi phí giao tiếp. Nó tăng lên theo độ phức tạp của tính toán và sự tăng số lượng Nút trong mạng (đòi hỏi nhiều lần đi lại). Đối với trường hợp sử dụng của Khối, điều này sẽ có hai ảnh hưởng thực tế:

*Nguồn thông tin: *Bài diễn thuyết của Zama trên ETH CC 2. 3. Bộ tập toán tử được cấp phép: Trong hầu hết các trường hợp, tập toán tử được cấp phép. Điều này có nghĩa là chúng ta phụ thuộc vào danh tiếng và hợp đồng pháp lý, chứ không phải an ninh kinh tế hoặc mã hóa. Thách thức chính của bộ tập toán tử không được cấp phép là không thể biết được liệu mọi người có kế hoạch off-chain hay không. Ngoài ra, nó cần phải thường xuyên hướng dẫn hoặc phân chia lại khóa để cho phép nút tham gia hoặc rời khỏi mạng một cách linh hoạt. Mặc dù bộ tập toán tử không được cấp phép là mục tiêu cuối cùng và đang nghiên cứu cách mở rộng cơ chế Proof-of-Stake để đạt được Threshold MPC (ví dụ như Zama), nhưng hướng đi được cấp phép dường như là hướng tiến tốt nhất hiện tại.

3. Bộ tập toán tử được cấp phép: Trong hầu hết các trường hợp, tập toán tử được cấp phép. Điều này có nghĩa là chúng ta phụ thuộc vào danh tiếng và hợp đồng pháp lý, chứ không phải an ninh kinh tế hoặc mã hóa. Thách thức chính của bộ tập toán tử không được cấp phép là không thể biết được liệu mọi người có kế hoạch off-chain hay không. Ngoài ra, nó cần phải thường xuyên hướng dẫn hoặc phân chia lại khóa để cho phép nút tham gia hoặc rời khỏi mạng một cách linh hoạt. Mặc dù bộ tập toán tử không được cấp phép là mục tiêu cuối cùng và đang nghiên cứu cách mở rộng cơ chế Proof-of-Stake để đạt được Threshold MPC (ví dụ như Zama), nhưng hướng đi được cấp phép dường như là hướng tiến tốt nhất hiện tại.

Phương pháp thay thế

Bộ tổ hợp quyền riêng tư toàn diện bao gồm:

Điều này rất phức tạp, đưa ra nhiều trường hợp cực đoan chưa được khám phá, nguyên tắc chi phí lớn và có thể không thực tế trong nhiều năm tới. Một rủi ro khác là việc người ta có thể có một cảm giác an toàn giả mạo do chồng chất nhiều khái niệm phức tạp lại với nhau. Càng có nhiều sự phức tạp và giả định đáng tin cậy chúng ta thêm vào, càng khó khăn trong việc suy luận về tính bảo mật của giải pháp tổng thể.

Có đáng không? Có lẽ đáng, nhưng cũng đáng để khám phá các phương pháp khác có thể mang lại hiệu quả tính toán đáng kể tốt hơn và đảm bảo quyền riêng tư chỉ yếu hơn một chút. Như Lyron của Seismic đã chỉ ra - chúng ta nên tập trung vào giải pháp đơn giản nhất để đáp ứng tiêu chuẩn về mức độ riêng tư và sự cân bằng chấp nhận được của chúng ta, thay vì chỉ thiết kế quá mức vì nó.

1. Sử dụng MPC trực tiếp cho tính toán chung

Nếu ZK và FHE cuối cùng đều quay trở lại giả thuyết tin cậy của MPC, tại sao không sử dụng trực tiếp MPC để tính toán? Điều này là một vấn đề hợp lý, và cũng là điều mà các nhóm như Arcium, SodaLabs (sử dụng Coti v2), Taceo và Nillion đều đang cố gắng thực hiện. Vui lòng lưu ý rằng MPC có nhiều dạng, nhưng trong ba phương pháp chính, ở đây chúng tôi đề cập đến giao thức dựa trên chia sẻ bí mật và mạch ngẫu nhiên (GC), chứ không phải là giao thức dựa trên FHE để giải mã bằng cách sử dụng MPC.

Mặc dù MPC đã được sử dụng cho chữ ký phân tán và tính toán Ví tiền an toàn hơn, nhưng thách thức chính khi sử dụng MPC cho tính toán tổng quát là chi phí giao tiếp (tăng lên theo sự phức tạp của tính toán và số lượng Nút liên quan).

Có một số phương pháp để giảm chi phí, ví dụ như tiền xử lý ngoại tuyến trước (phần đắt nhất trong giao thức) - Cả Arcium và SodaLabs đều đang khám phá điều này. Sau đó, thực hiện tính toán trong giai đoạn trực tuyến, điều này sẽ tiêu thụ một số dữ liệu được tạo ra trong giai đoạn ngoại tuyến. Điều này giảm đáng kể chi phí giao tiếp tổng thể.

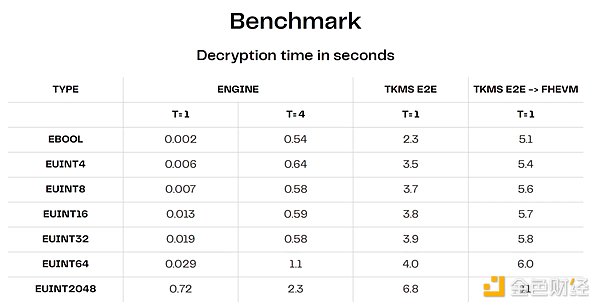

Bảng dưới đây của SodaLabs hiển thị thời gian cần thiết để thực hiện 1,000 lần Mã thao tác khác nhau trong gcEVM của họ ban đầu* (tính bằng micro giây).* Mặc dù đây chỉ là một bước tiến về hướng đúng, nhưng vẫn còn rất nhiều công việc phải làm để nâng cao hiệu suất và mở rộng tập hợp toán tử ra ngoài một số Nút.

Nguồn: SodaLabs

Lợi ích của phương pháp dựa trên ZK là bạn chỉ sử dụng MPC cho các trường hợp cần tính toán dưới trạng thái riêng được chia sẻ. Cuộc đua giữa FHE và MPC trở nên trực tiếp hơn và phụ thuộc nghiêm trọng vào việc tăng tốc phần cứng.

2. Môi trường thực thi đáng tin cậy

Gần đây, sự quan tâm đối với TEE đã được đánh thức trở lại, nó có thể được sử dụng độc lập (dựa trên blockchain riêng tư hoặc bộ xử lý phụ TEE), hoặc kết hợp với các PET khác (như các giải pháp dựa trên ZK) để chia sẻ tính toán trạng thái riêng bằng TEE.

Mặc dù TEE có những ưu điểm hơn và có mức độ khởi động hiệu suất thấp hơn trong một số khía cạnh, nhưng chúng không hoàn toàn không có nhược điểm. Đầu tiên, TEE có giả định tin cậy khác nhau (1/N) và cung cấp giải pháp dựa trên phần cứng thay vì phần mềm. Những chỉ trích thường được nghe đến xoay quanh các lỗ hổng của SGX trong quá khứ, nhưng cần lưu ý rằng TEE ≠ Intel SGX. TEE cũng yêu cầu tin tưởng vào nhà cung cấp phần cứng và giá của phần cứng rất đắt đỏ (hầu hết mọi người không thể đối phó được). Một giải pháp để giảm thiểu nguy cơ tấn công vật lý có thể là chạy TEE trong không gian để xử lý các nhiệm vụ quan trọng.

Nhìn chung, TEE dường như phù hợp hơn cho các bằng chứng hoặc trường hợp cần sự riêng tư ngắn hạn (giải mã ngưỡng, sổ cái ẩn...). Đối với sự bảo vệ an toàn vững chắc trong suốt hoặc dài hạn, có vẻ không hấp dẫn.

3. DAC riêng và các phương pháp bảo vệ quyền riêng tư phụ thuộc vào bên thứ ba đáng tin cậy

trung gian cung cấp quyền riêng tư để ngăn người dùng khác truy cập, nhưng cam kết về quyền riêng tư hoàn toàn dựa trên sự tin tưởng vào bên thứ ba (một điểm lỗi). Mặc dù tương tự như 'quyền riêng tư web2' (ngăn người dùng khác truy cập quyền riêng tư), nó có thể được củng cố bằng cam kết bổ sung (mã hóa hoặc kinh tế) và cho phép xác minh thực hiện chính xác.

Hội đồng khả dụng dữ liệu riêng tư (DAC) là một ví dụ; thành viên của DAC lưu trữ dữ liệu off-chain, người dùng tin tưởng rằng họ có thể lưu trữ dữ liệu chính xác và thực hiện cập nhật chuyển đổi trạng thái. Một hình thức khác là trình xếp hàng được cấp phép do Tom Walpo đề xuất.

Mặc dù phương pháp này đã đưa ra sự cân nhắc lớn về bảo vệ quyền riêng tư, nhưng về mặt chi phí và hiệu suất, nó có thể là phương án thay thế duy nhất cho các ứng dụng có giá trị thấp, hiệu suất cao (ít nhất là hiện tại). Ví dụ, Giao thức Lens dự định sử dụng DAC riêng để thực hiện luồng thông tin riêng tư. Đối với các trường hợp sử dụng như mạng xã hội on-chain, sự cân nhắc giữa quyền riêng tư và chi phí/hiệu suất có thể là hợp lý (xét đến chi phí và tài chính của phương án thay thế).

4. Địa chỉ ẩn danh

Địa chỉ隐形 cung cấp một cam kết về sự riêng tư tương tự như việc tạo ra một Địa chỉ mới cho mỗi giao dịch, nhưng quá trình này diễn ra tự động ở phía sau và không được tiết lộ cho người dùng. Để biết thêm thông tin, vui lòng xem bản tóm lược của Vitalik hoặc bài viết sâu hơn về các phương pháp khác. Các nhà tham gia chính trong lĩnh vực này bao gồm Umbra và Fluidkey.

Mặc dù việc ẩn danh Địa chỉ cung cấp một giải pháp tương đối đơn giản, nhưng điểm chính của nó là chúng chỉ có thể thêm tính riêng tư cho các giao dịch (thanh toán và chuyển khoản), mà không thể thêm tính riêng tư cho tính toán tổng quát. Điều này làm cho chúng khác biệt so với ba giải pháp khác được đề cập ở trên.

Ngoài ra, tính ẩn danh của Địa chỉ cung cấp ít bảo mật hơn các giải pháp thay thế khác. Ẩn danh có thể bị phá vỡ thông qua phân tích cụm đơn giản, đặc biệt là khi các giao dịch đến và đi không nằm trong phạm vi tương tự (ví dụ, nhận 10.000 đô la nhưng chi phí giao dịch trung bình hàng ngày từ 10-100 đô la). Một thách thức khác của Địa chỉ ẩn danh là việc nâng cấp Chìa khoá bảo mật, hiện nay cần phải nâng cấp cho từng ví một (lưu trữ tổng hợp Chìa khoá bảo mật có thể giúp giải quyết vấn đề này). Về trải nghiệm người dùng, nếu tài khoản không có Token phí (ví dụ như ETH), giao thức Địa chỉ ẩn danh vẫn cần trừu tượng hóa tài khoản hoặc người thanh toán để thanh toán phí.

Những rủi ro mà quan điểm của chúng tôi đối mặt

Vì tốc độ phát triển nhanh và sự không chắc chắn phổ biến về các giải pháp công nghệ khác nhau, chúng tôi cho rằng có một số rủi ro về lập luận rằng MPC sẽ trở thành giải pháp cuối cùng. Cuối cùng, chúng ta có thể không cần một dạng MPC nào đó, với lý do chính là:

Tổng quan

*Cuối cùng, sức mạnh của chuỗi phụ thuộc vào mắt xích yếu nhất của nó. Trong trường hợp cơ sở hạ tầng quyền riêng tư có thể lập trình, nếu chúng ta muốn nó xử lý trạng thái riêng được chia sẻ mà không gặp phải lỗi đơn điểm, thì sự đảm bảo tin cậy dựa vào đảm bảo MPC.

Mặc dù bài viết này có vẻ chỉ trích MPC, nhưng thực tế không phải như vậy. MPC đã cải thiện đáng kể tình trạng hiện tại dựa trên bên thứ ba tập trung. Chúng tôi cho rằng vấn đề chính là ngành công nghiệp tồn tại niềm tin giả mạo, vấn đề đã được che giấu. Ngược lại, chúng ta nên đối mặt với vấn đề, tập trung vào đánh giá các rủi ro tiềm năng.

Tuy nhiên, không phải tất cả các vấn đề đều cần sử dụng cùng một công cụ để giải quyết. Mặc dù chúng tôi coi MPC là mục tiêu cuối cùng, nhưng miễn là chi phí của các giải pháp được đưa ra bởi MPC vẫn còn cao, các phương pháp khác cũng là lựa chọn khả thi. Chúng ta luôn xem xét phương pháp nào phù hợp nhất với các yêu cầu/đặc điểm cụ thể của vấn đề chúng ta đang cố gắng giải quyết, cũng như những sự cân nhắc chúng ta sẵn lòng thực hiện.

Dù bạn có cây búa tốt nhất trên thế giới thì cũng không có nghĩa là tất cả các thứ đều là đinh.