- 話題

94k 帖子

62k 帖子

55k 帖子

55k 帖子

52k 帖子

45k 帖子

44k 帖子

43k 帖子

39k 帖子

39k 帖子

- 置頂

- 🔥 參與Gate.io 動態大使專屬積分任務,發帖每週瓜分$200獎勵(10/28-11/3)!

👉️發帖贏積分,每週根據積分佔比參與瓜分 $200 獎勵!

立即報名參與:https://www.gate.io/questionnaire/5158(10/28 24點報名截止)

🎁 獎勵詳情:

根據各位動態大使發帖數量及帖子內容質量獲評積分,按積分進行排名及瓜分獎池。

一、周度排名獎

🥇第1名:$25

🥈第2名:$15

🥉第3名:$10

二、陽光普照獎

其他符合條件者按積分比例瓜分 $150 獎池

📍 活動規則:

1. 每週至少發佈3條有效帖子(一週至少有3天發帖),即有資格獲獎

- 🎃 Gate.io社區榮譽積分萬聖節抽獎狂歡 第4️⃣期 即將開啟!

✅ 在動態【積分中心】完成發帖、評論、點贊等任務獲取榮譽積分參與抽獎!

🎁 給糖不搗蛋😜,MacBook、精美周邊、點卡等超值大糖果,等你來抽!

🔥 驚喜不斷,大獎不停,我們不見不散!

#荣誉积分#

- 在大自然挖礦:🏔️⚒️

在 #Gate动态# 挖礦:📱💵

參與步驟:

1. 在Gate動態發帖分享內容

2. 如果有用戶在點贊或評論您的帖子後進行交易,您就有機會獲得高達10%的返傭獎勵

詳情:https://www.gate.io/article/29944

- 🎃 Gate.io 萬聖節奇妙夜,遊戲不停歇!

🚪 開啟神祕之門收集糖果和金幣,暢享$60,000驚爆福利!

立即加入,每日可得 1 次免費遊戲機會:

https://www.gate.io/activities/halloween-magic

詳情: https://www.gate.io/article/40027

#Halloween2024# - 🌌 技術發展日新月異,哪些即將改變未來?

🎥 Gate.io 創始人兼 CEO @han_gate 分享他最關注的未來科技趨勢,並探討它們將如何影響整個行業。

💡 點擊視頻鏈接,一起暢想未來的無限可能:https://x.com/gateio_zh/status/1849375465737224689

條條大路通 MPC?探索隱私基礎設施的終局

作者:EQ Labs 來源:equilibrium 翻譯:善歐巴,金色財經

我們的隱私系列第 1 部分介紹了“隱私”的含義、區塊鏈網絡中的隱私與 web2 隱私有何不同,以及為什麼在區塊鏈中難以實現隱私。

本文的主要觀點是,如果理想的最終狀態是擁有可編程的隱私基礎設施,能夠處理共享的私有狀態而沒有任何單點故障,那麼所有的道路都通向MPC。我們還將探討MPC的成熟度及其信任假設,強調替代方法,比較權衡,並提供行業概述。

擺脫過去的束縛,迎接未來

區塊鏈中現有的隱私基礎設施旨在處理非常具體的用例,例如私人支付或投票。這是一種相當狹隘的觀點,主要反映了區塊鏈目前的用途(交易、轉賬和投機)。正如Tom Walpo 所說- 加密貨幣遭受費米悖論:

除了增加個人自由之外,我們認為隱私是擴大區塊鏈設計空間的先決條件,超越當前的推測性元數據。許多應用程序需要一些私有狀態和/或隱藏邏輯才能正常運行:

實證分析(來自 web2 和 web3)表明,大多數用戶不願意為增加隱私而支付額外費用或跳過額外的環節,我們也同意隱私本身並不是賣點。然而,它確實使新的和(希望)更有意義的用例能夠在區塊鏈之上存在——讓我們擺脫費米悖論。

隱私增強技術(PET)和現代密碼解決方案*(“可編程密碼”)是實現這一願景的基本構建模塊(有關可用的不同解決方案及其權衡的更多信息,請參閱附錄*) 。

影響我們觀點的三個假設

三個關鍵假設決定了我們對區塊鏈隱私基礎設施如何發展的看法:

隱私基礎設施的終結

考慮到上述假設,區塊鏈隱私基礎設施的最終目標是什麼?是否有一種方法適合所有應用程序?是否有一種隱私增強技術可以統領所有應用程序?

不完全是。所有這些都有不同的權衡,我們已經看到它們以各種方式結合在一起。總的來說,我們已經確定了 11 種不同的方法。

目前,在區塊鏈中構建隱私基礎設施的兩種最流行方法是利用 ZKP 或 FHE。然而,兩者都存在根本缺陷:

如果理想的最終狀態是擁有可編程的隱私基礎設施,可以處理共享的私有狀態而不會出現任何單點故障,那麼兩條路都可以通向 MPC:

請注意,儘管這兩種方法最終會趨於融合,但 MPC 的用途不同:

雖然討論開始轉向更細緻入微的觀點,但這些不同方法背後的保證仍未得到充分探索。鑑於我們的信任假設歸結為 MPC 的假設,需要提出的三個關鍵問題是:

讓我們更詳細地解答這些問題。

使用 MPC 分析風險和弱點

每當解決方案使用 FHE 時,人們總是需要問:“誰擁有解密密鑰?”。如果答案是“網絡”,那麼後續問題是:“哪些真實實體構成了這個網絡?”。後一個問題與所有以某種形式依賴 MPC 的用例相關。

*資料來源:*Zama 在 ETH CC 上的演講

MPC 的主要風險是串通,即有足夠多的參與方惡意串通解密數據或盜用計算。串通可以在鏈下達成一致,並且只有當惡意方採取某些明顯行動(勒索、憑空鑄造代幣等)時才會被揭露。毋庸置疑,這對系統可以提供的隱私保障具有重大影響。串通風險取決於:

1. MPC 協議在區塊鏈中能提供的隱私保障有多強?

TLDR:不如我們所希望的那麼強大,但比依賴一個集中的第三方要強大。

解密所需的閾值取決於所選的 MPC 方案 - 很大程度上是活躍度*(“保證輸出交付”)*和安全性之間的權衡。您可以採用非常安全的 N/N 方案,但只要有一個節點離線,它就會崩潰。另一方面,N/2 或 N/3 方案更穩健,但串謀風險更高。

需要平衡的兩個條件是:

所選方案因實施而異。例如,Zama 的目標是 N/3,而 Arcium 目前正在實施N/N 方案,但稍後還將支持具有更高活性保證(和更大信任假設)的方案。

在這個權衡邊界上,一個妥協的方案是採用混合解決方案:

雖然這在理論上很有吸引力,但它也引入了額外的複雜性,例如計算委員會如何與高信任委員會互動。

加強安全保障的另一種方法是在受信任的硬件內運行 MPC,以便將密鑰共享保存在安全區域內。這使得提取或使用密鑰共享進行協議定義以外的任何操作變得更加困難。至少Zama和Arcium正在探索 TEE 角度。

更細微的風險包括諸如社會工程之類的邊緣情況,例如,MPC 集群中的所有公司都僱用了一名高級工程師超過 10 至 15 年。

2. 技術是否足夠成熟?如果不夠成熟,瓶頸是什麼?

從性能角度來看,MPC 面臨的關鍵挑戰是通信開銷。它隨著計算的複雜性和網絡中節點數量的增加而增長(需要更多的來回通信)。對於區塊鏈用例,這會帶來兩個實際影響:

*資料來源:*Zama 在 ETH CC 上的演講 2. 3. 許可操作員集:在大多數情況下,操作員集是經過許可的。這意味著我們依賴聲譽和法律合同,而不是經濟或加密安全。無許可操作員集的主要挑戰是無法知道人們是否在鏈下串通。此外,它需要定期引導或重新分配密鑰份額,以便節點能夠動態進入/退出網絡。雖然無許可操作員集是最終目標,並且正在研究如何擴展 PoS 機制以實現閾值 MPC(例如 Zama),但許可路線似乎是目前最好的前進方向。

3. 許可操作員集:在大多數情況下,操作員集是經過許可的。這意味著我們依賴聲譽和法律合同,而不是經濟或加密安全。無許可操作員集的主要挑戰是無法知道人們是否在鏈下串通。此外,它需要定期引導或重新分配密鑰份額,以便節點能夠動態進入/退出網絡。雖然無許可操作員集是最終目標,並且正在研究如何擴展 PoS 機制以實現閾值 MPC(例如 Zama),但許可路線似乎是目前最好的前進方向。

替代方法

全面的隱私組合包括:

這很複雜,引入了許多未探索的極端情況,開銷很大,並且在未來很多年內可能都無法實際實現。另一個風險是,人們可能會因為將多個複雜概念疊加在一起而產生虛假的安全感。我們添加的複雜性和信任假設越多,推斷整體解決方案的安全性就越困難。

這值得嗎?也許值得,但也值得探索其他方法,這些方法可能會帶來顯著更好的計算效率,而隱私保證只會略弱一些。正如Seismic 的 Lyron所指出的那樣 - 我們應該專注於最簡單的解決方案,以滿足我們對所需隱私級別和可接受權衡的標準,而不是僅僅為了它而過度設計。

1. 直接使用 MPC 進行通用計算

如果 ZK 和 FHE 最終都回歸到 MPC 的信任假設,為什麼不直接使用 MPC 進行計算呢?這是一個合理的問題,也是Arcium、SodaLabs ( Coti v2使用)、 Taceo和Nillion等團隊正在嘗試做的事情。請注意,MPC 有多種形式,但在三種主要方法中,我們這裡指的是基於祕密共享和*亂碼電路 (GC)*的協議,而不是使用 MPC 進行解密的基於 FHE 的協議。

雖然 MPC 已經用於分佈式簽名和更安全的錢包等簡單計算,但使用 MPC 進行更通用計算的主要挑戰是通信開銷(隨著計算的複雜性和所涉及的節點數量的增加而增加)。

有一些方法可以減少開銷,例如提前離線進行預處理(即協議中最昂貴的部分)—— Arcium和SodaLabs都在探索這一點。然後在在線階段執行計算,這會消耗離線階段產生的一些數據。這大大降低了整體通信開銷。

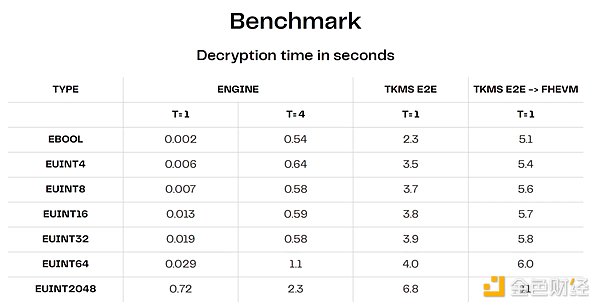

SodaLabs 的下表顯示了在其 gcEVM 中執行不同操作碼 1,000 次需要多長時間的初始基準*(以微秒為單位)。*雖然這是朝著正確方向邁出的一步,但仍有許多工作要做,以提高效率並將操作符集擴展到幾個節點之外。

來源:SodaLabs

基於 ZK 的方法的好處是,您只將 MPC 用於需要在共享私有狀態下進行計算的用例。FHE 與 MPC 的競爭更為直接,並且嚴重依賴硬件加速。

2. 可信執行環境

最近,人們對 TEE 的興趣又重新燃起,它既可以單獨使用(基於 TEE 的私有區塊鏈或協處理器),也可以與其他 PET(如基於 ZK 的解決方案)結合使用(僅使用 TEE 進行共享私有狀態的計算)。

雖然 TEE 在某些方面更為成熟,並且引入的性能開銷更少,但它們並非沒有缺點。首先,TEE 具有不同的信任假設(1/N),並且提供基於硬件而非軟件的解決方案。人們經常聽到的批評是圍繞SGX 過去的漏洞,但值得注意的是 TEE ≠ Intel SGX。TEE 還需要信任硬件提供商,而硬件價格昂貴(大多數人無法負擔得起)。解決物理攻擊風險的一個解決方案可能是在太空中運行 TEE來處理關鍵任務。

總體而言,TEE 似乎更適合只需要短期隱私的證明或用例(閾值解密、暗盤賬本等)。對於永久或長期隱私,安全保障似乎不太有吸引力。

3. 私有 DAC 和其他依賴可信第三方保護隱私的方法

中介隱私可以提供隱私,防止其他用戶訪問,但隱私保證完全來自對第三方的信任(單點故障)。雖然它類似於“web2 隱私”(防止其他用戶的隱私),但它可以通過額外的保證(加密或經濟)來加強,並允許驗證正確執行。

私有數據可用性委員會 (DAC)就是一個例子;DAC 的成員將數據存儲在鏈下,用戶信任他們能夠正確存儲數據並執行狀態轉換更新。另一種形式是Tom Walpo 提出的特許序列器。

雖然這種方法在隱私保障方面做出了很大的權衡,但就成本和性能而言,它可能是對低價值、高性能應用程序唯一可行的替代方案(至少目前如此)。例如,Lens Protocol計劃使用私有 DAC 來實現私有信息流。對於鏈上社交等用例,隱私和成本/性能之間的權衡目前可能是合理的(考慮到替代方案的成本和開銷)。

4. 隱身地址

隱身地址可以提供與為每筆交易創建新地址類似的隱私保證,但該過程在後端自動進行,並且對用戶不公開。有關更多信息,請參閱Vitalik 的這篇概述或這篇深入探討不同方法的文章。該領域的主要參與者包括Umbra和Fluidkey。

雖然隱身地址提供了一種相對簡單的解決方案,但主要缺點是它們只能為交易(付款和轉賬)添加隱私保證,而不能為通用計算添加隱私保證。這使它們與上面提到的其他三種解決方案有所不同。

此外,隱身地址提供的隱私保障不如其他替代方案強大。匿名性可以通過簡單的聚類分析來打破,特別是當傳入和傳出的轉賬不在相似範圍內時(例如,收到 10,000 美元,但每天的交易平均花費 10-100 美元)。隱身地址的另一個挑戰是升級密鑰,如今需要為每個錢包單獨升級(密鑰存儲彙總可以幫助解決這個問題)。從用戶體驗方面來看,如果賬戶沒有費用代幣(例如 ETH),隱身地址協議還需要賬戶抽象或付款人來支付費用。

我們的論點面臨的風險

鑑於快速的發展速度和不同技術解決方案的普遍不確定性,我們認為 MPC 將成為最終解決方案的論點存在一些風險。我們最終可能不需要某種形式的 MPC,主要原因包括:

概括

歸根結底,鏈條的強度取決於其最薄弱的環節。在可編程隱私基礎設施的情況下,如果我們希望它能夠處理共享的私有狀態而不會出現單點故障,那麼信任保證就歸結為 MPC 的保證。

雖然這篇文章聽起來對 MPC 有所批評,但事實並非如此。MPC 極大地改善了目前依賴中心化第三方的現狀。我們認為,主要問題是整個行業存在虛假的信心,問題被掩蓋了。相反,我們應該直面問題,專注於評估潛在風險。

然而,並非所有問題都需要使用相同的工具來解決。儘管我們認為 MPC 是最終目標,但只要 MPC 驅動的解決方案的開銷仍然很高,其他方法也是可行的選擇。我們總是值得考慮哪種方法最適合我們試圖解決的問題的特定需求/特徵,以及我們願意做出哪些權衡。

即使你有世界上最好的錘子,也不一定所有的東西都是釘子。