Gate.io PoR

Horário da última auditoria::

(UTC+0)

Excesso de valor de reserva::

$ B

Algoritmo:

Merkle Tree + zk-SNARKs

Taxa de reserva total::

Merkle Root Hash:

Saldo líquido do cliente

$

Saldo da carteira da Gate.io

$

Excesso de valor de reserva:

$

Not Data

O que é 100% Prova de Reservas?

Uma plataforma de negociação centralizada gerencia um livro-razão para registrar os ativos do usuário em um banco de dados. Assim, as plataformas enfrentam o desafio de provar que têm a custódia total de todos os ativos dos usuários em boas condições.

A Gate.io implementou a árvore Merkle para resolver esse problema, armazenando o valor de hash dos ativos da conta de cada usuário nos nós folha da árvore Merkle. Cada usuário pode auditar a quantidade total de ativos dos usuários armazenados nos nós da folha da árvore Merkle e verificar se seus fundos estão incluídos por meio de uma agência de auditoria terceirizada qualificada.

Caso se verifique que os ativos armazenados na árvore Merkle são maiores ou iguais a 100%, significa que os ativos dos usuários são mantidos integralmente na plataforma, ou seja, a plataforma fornece 100% de Prova de Reservas para os ativos dos usuários.

Por que a Prova de Reservas 100% é tão importante?

Como conseguimos manter 100% de reservas?

Se o número total de tokens gerenciados pela exchange no blockchain atender ou exceder o saldo agregado de todas as contas do usuário, conforme print, a plataforma mantém uma margem de 100% para esses tokens

Propriedade sobre a carteira

Quando você usa carteiras quentes ou frias, você transfere uma quantia designada aleatoriamente para os endereços designados pela empresa de auditoria para provar sua propriedade sobre a carteira.

A empresa de auditoria somará o saldo dos endereços relevantes para calcular o valor total envolvido na transação (incluindo ativos dos usuários e ativos próprios da plataforma).

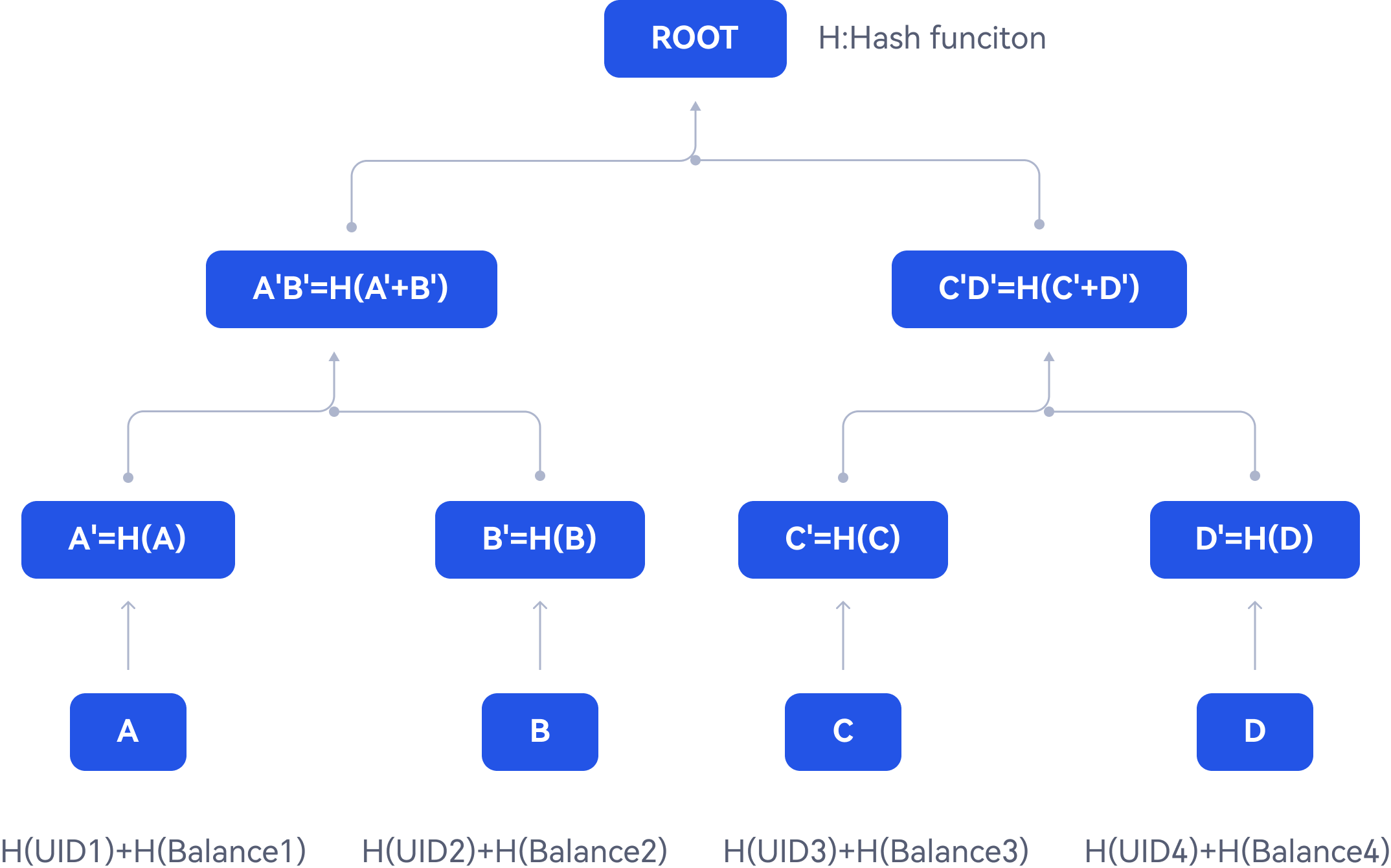

Como construir a árvore Merkle com id de usuário com hash e saldo de usuário?

The hashed user id (UID) and user balances are first exported from Gate's database.

Each pair of hashed UID and user balances will be hashed respectively and then concatenated to form the underlying data block.

For each data block, the same hash function will be applied to generate the leaf nodes of the Merkle tree. The resulting hashed data are subsequently hashed together in pairs to create the parent nodes of the leaf nodes.

This process continues until it results in a single hash known as the merkle root.

Please refer to the diagram below for illustration. After the merkle tree is successfully built, the leaf nodes will be exported into a plain text file, which will be published together with the merkle root hash by the auditor.

O que é uma árvore de Merkle?

Em cripto e ciência da computação, uma árvore de hash ou árvore de Merkle é uma árvore na qual cada nó de folha é rotulado com o hash criptográfico de um bloco de dados. Cada nó de não folha é rotulado com o hash dos rótulos de seus nós filhos. As árvores de hash permitem a verificação eficiente e segura do conteúdo de grandes estruturas de dados.

Como usar uma Árvore Merkle para fornecer Prova de Reservas?

Salvamos o valor de hash do ativo da conta de cada usuário como nós-folha na Merkle Tree. Em seguida, empregamos a tecnologia zk-SNARK para confirmar que mantemos todos os ativos dos usuários na íntegra. Ao longo desse processo, nenhum dado patrimonial é divulgado. Os passos para verificação são os seguintes:

1. O zk-SNARK auxilia na auditoria de que o saldo total dos ativos dos usuários é armazenado como nós-folha na Árvore Merkle (ou seja, saldo da conta do usuário). Para cada nó -olha, confirmamos os seguintes pontos:

a. A quantidade total de ativos gerenciados pela plataforma inclui o saldo total de ativos de todos os usuários.

b. O saldo líquido de cada usuário é maior ou igual a zero.

c. A alteração dos ativos de qualquer usuário resultará na alteração do valor do hash root Merkle.

2. Verificação do usuário: Os usuários podem verificar a autenticidade da prova verificando o valor do hash root Merkle usando zk-SNARK. A tecnologia nos permite concluir a auditoria de reserva de 100% de maneira eficiente e segura, evitando os riscos de privacidade ou vazamento de segredos trades, o que ajudará a cumprir nosso compromisso com operações transparentes e aumentar a confiança dos clientes.

O que são zk-SNARKs?

zk-SNARK, que significa Zero-Knowledge Succinct Non-Interactive Argument of Knowledge (Argumento de Conhecimento Restrito Não Interativo de Conhecimento Zero), é uma ferramenta inovadora enraizada na criptografia. Utilizando algoritmos matemáticos avançados, ele pode validar com eficiência o valor da reserva sem divulgar detalhes específicos do ativo. O zk-SNARK não apenas facilita a verificação rápida de ativos, mas também elimina os riscos de violação de privacidade. Devido a esses benefícios, juntamente com sua natureza não interativa e alta escalabilidade, ele encontra aplicações extensas em áreas como verificação de transações na chain, protegendo a privacidade de dados e autenticação de identidade.

Processo de verificação

1. Instale o programa e baixe os dados:

1) Baixe o programa de verificação:

Primeiro, baixe o programa de verificação através do link fornecido ou acesse o GitHub para baixar o programa de verificação. Em seguida, renomeie-o para “main”.

2) Baixe os dados necessários:

Acesse a Página de Auditoria e localize o lote que deseja verificar. Clique em [Baixar Merkle Tree] e [Baixar configuração do usuário] para baixar os dados.

Descompacte o arquivo compactado zkmerkle_cex_xxx.tar.gz, coloque o programa maindentro desta pasta e coloque o arquivo user_config.json dentro do config pasta.

A pasta do programa agora é

zkmerkle_cex_xxx

Config

cex_config.json

user_config.json

proof.csv

zkpor864.vk.save

main

2. Verificação de ativos:

No cmd ou terminal, use o comando cd para navegar até a pasta baixada, como cd ~/Downloads/zkmerkle_cex_xxx.

(Antes de executar o programa, pode ser necessário executar chmod 777 main para conceder permissões ou definir itens de segurança.)

Execute o seguinte comando para iniciar a verificação.

./main verify cex

Após a verificação bem-sucedida, a mensagem será exibida.

All proofs verify passed!!!

Para obter documentação técnica detalhada e princípios de verificação, consulte o projeto de código aberto do GitHub.

Implementação PoR Gate.io

HACKEN

Empresa de auditoriaTempo de auditoria

January 3, 2024

Auditor

Luciano Ciattaglia、Sofiane Akermoun、Nino Lipartiia、Bartosz Barwikowski

Repositórios

Relatório de auditoria

Gate.io PoR Implementation